吾讲法律咨询服务(苏州)有限公司

一、漏洞标题-吴江法律网_邮箱轰炸

1.1 漏洞信息

漏洞编号:Vul-20230519132544486195

审核等级:中危

被测单位:吾讲法律咨询服务(苏州)有限公司

资产url:wjfl.net

漏洞类型:逻辑缺陷漏洞

漏洞URL地址:https://wjfl.net/?m=user&c=Users&a=info

漏洞利用参数:无

类型:邮件轰炸漏洞

复现步骤:

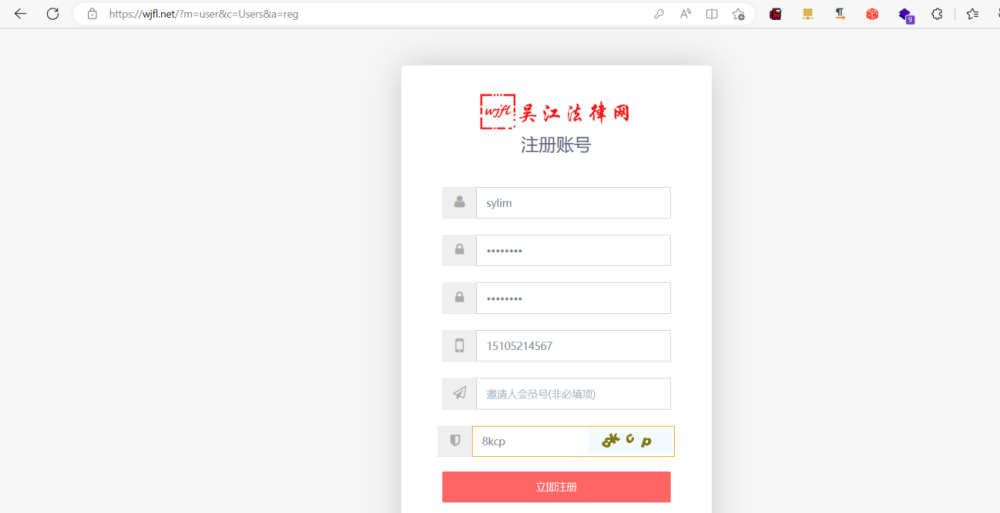

漏洞利用原理简要描述 由于没有对短信或者邮件发送次数进行限制,导致可无限次发送短信或邮件给用户,从而造成短信轰炸,进而可能被大量用户投诉,从而影响公司声誉。 漏洞利用详细步骤1.注册账号

ss

ss

2.登录系统,我的信息点击绑定邮箱

ss

ss

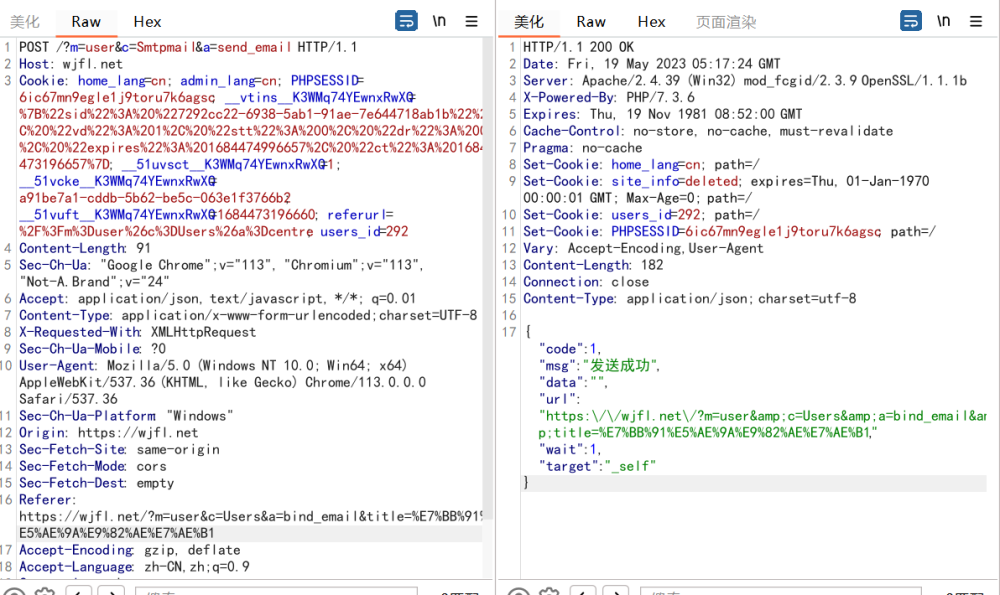

3.输入邮箱地址点击发送验证码抓包连续发送

ss

ss

4.受到邮箱轰炸

ss

ss

webshell信息:

修复方案:

针对逻辑缺陷漏洞,建议系统开发人员:完善代码逻辑,修复不合理的请求方式。

ss

附件:

二、漏洞标题-https://wjfl.net/存在列目录

2.1 漏洞信息

漏洞编号:Vul-20230518143405136675

审核等级:中危

被测单位:吾讲法律咨询服务(苏州)有限公司

资产url:wjfl.net

漏洞类型:信息泄露漏洞

漏洞URL地址:https://wjfl.net/data/

漏洞利用参数:无

类型:敏感信息文件泄露下载漏洞

请求数据包:

复现步骤:

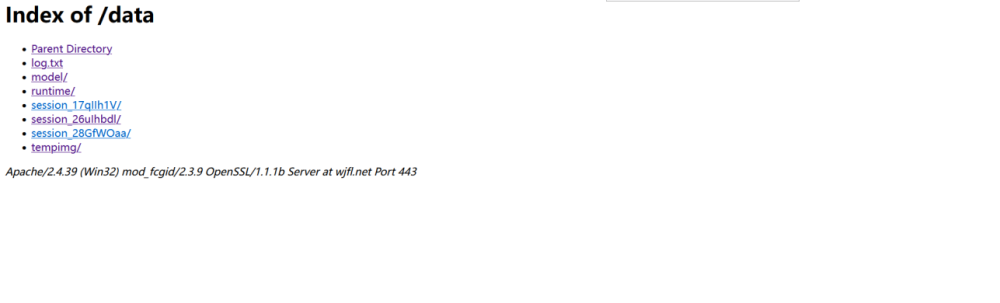

漏洞利用原理简要描述 敏感信息泄露漏洞是指攻击者可以通过某种方式获取网站或应用程序中的敏感信息,例如用户密码、财务数据等。这种漏洞通常发生在程序没有对敏感信息进行充分的加密和保护的情况下,攻击者可以利用这一点来获取敏感信息。敏感信息泄露漏洞可能会导致严重的安全风险,因此应该尽量避免这种漏洞的发生。开发人员应该在编写代码时注意这一问题,并确保对敏感信息进行充分的加密和保护。 漏洞利用详细步骤https://wjfl.net/data/

ss

ss

webshell信息:

修复方案:

针对信息泄露漏洞,建议系统管理员或系统维护人员:关闭不必要的页面或服务,如无特殊需要,建议禁止外网访问该页面。

ss

附件:

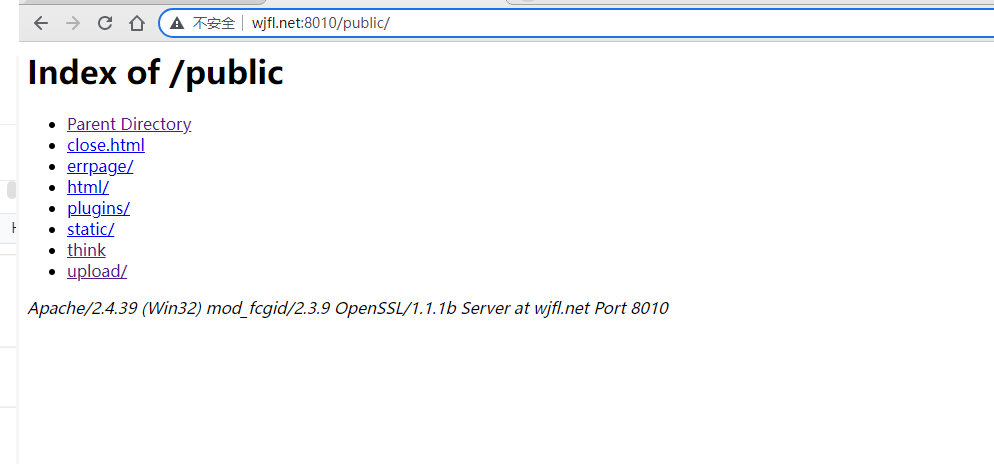

三、漏洞标题-吴江法律网吾讲法律平台_目录遍历

3.1 漏洞信息

漏洞编号:Vul-20230516105136290232

审核等级:中危

被测单位:吾讲法律咨询服务(苏州)有限公司

资产url:wjfl.net

漏洞类型:非预期目录遍历漏洞

漏洞URL地址:http://wjfl.net:8010/public/

漏洞利用参数:http://wjfl.net:8010/public/

是否含有敏感信息文件:否,但有业务相关的特殊文件

复现步骤:

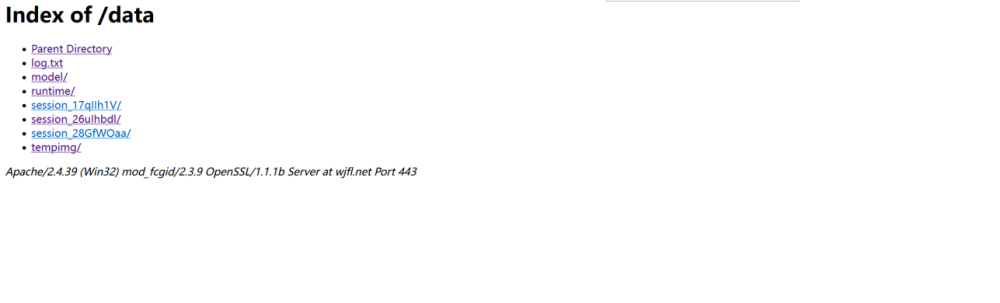

漏洞利用原理简要描述 目录遍历漏洞 漏洞利用详细步骤访问URL:http://wjfl.net:8010/public/http://wjfl.net:8010/template/可以查看目录遍历信息

ss

ss

webshell信息:

修复方案:

针对非预期目录遍历漏洞,建议系统管理员或系统维护人员,根据实际使用的中间件,参考以下修复建议: 1、 IIS中关闭目录浏览功能:在IIS的网站属性中,勾去“目录浏览”选项,重启IIS。 2、 Apache中关闭目录浏览功能:打开Apache配置文件httpd.conf,查找“Options Indexes FollowSymLinks”,修改为“Options-Indexes”(减号表示取消,保存退出,重启Apache。 3、 Nginx中可以编辑nginx.conf文件,删除如下两行:autoindex on;autoindex_exact_size on;重启Nginx。

ss

附件: